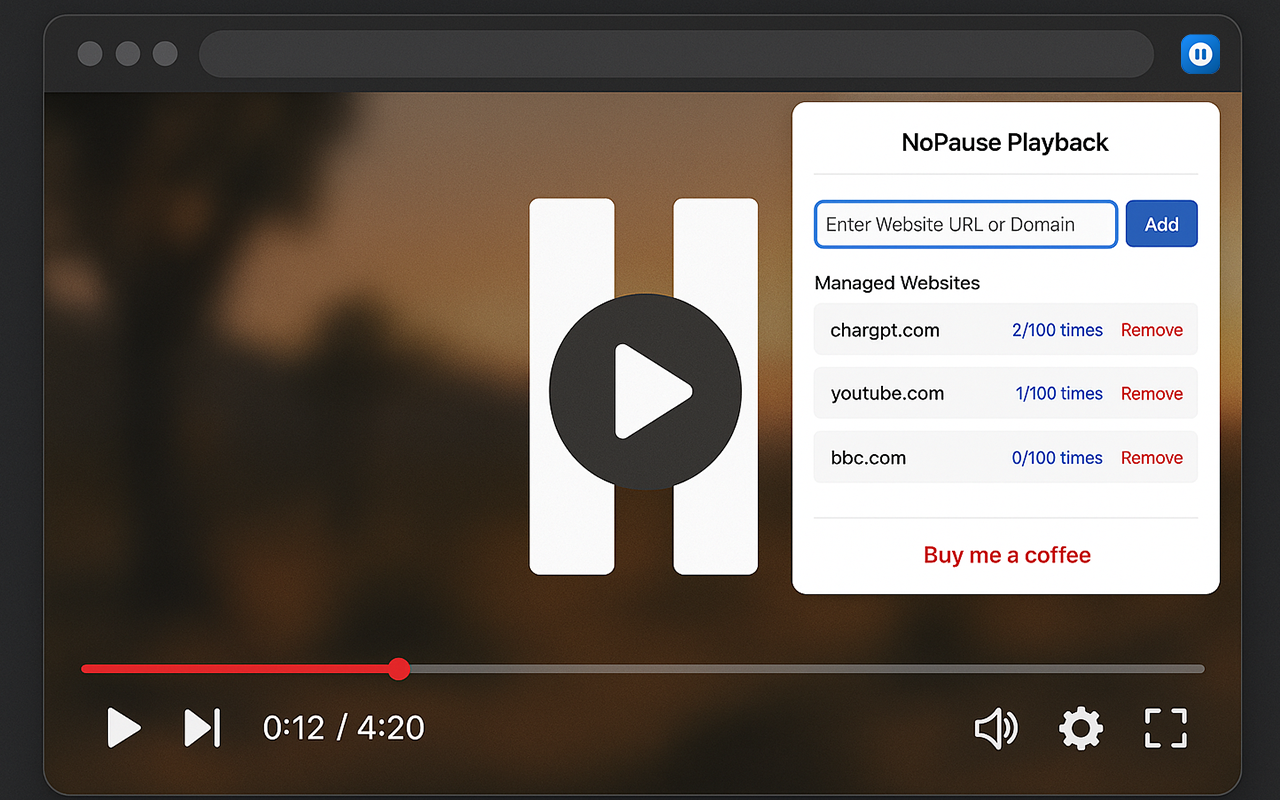

13小时内,€54,000的费用激增,这不是个别现象,而是因为Firebase浏览器密钥的限制失效惹的祸。这事儿让不少开发者心惊胆战,因为谁也不想忽然接到这样的大额账单。

Hacker News上爆出的这个消息揭示了一个不容忽视的问题:Firebase的浏览器密钥在没有适当限制的情况下,成了黑客的玩具。这么一来,任何有心人都可以借此访问Gemini APIs,结果就是开发者的钱包被无辜“洗劫”。

我查了一下,Firebase密钥一直以来都被视作一种简单的访问控制手段。然而,这次事件敲响了警钟:在没有设置使用限制的情况下,它的安全性几乎为零。说白了,开发者在便利与安全之间的权衡出了问题。

Firebase一直是谷歌推崇的开发者工具,然而这次的事件让人不得不重新审视它的安全机制。谷歌会不会因此加强对密钥使用的监控和限制?这或许是接下来值得关注的动向。

这件事最值得琢磨的是:在如今的数字时代,安全性和便利性如何找到那个微妙的平衡点?如果开发者继续掉以轻心,未来会不会有更多这样的€54k“惊吓”等着他们?

-=||=-收藏赞 (0)

TopsTip

TopsTip